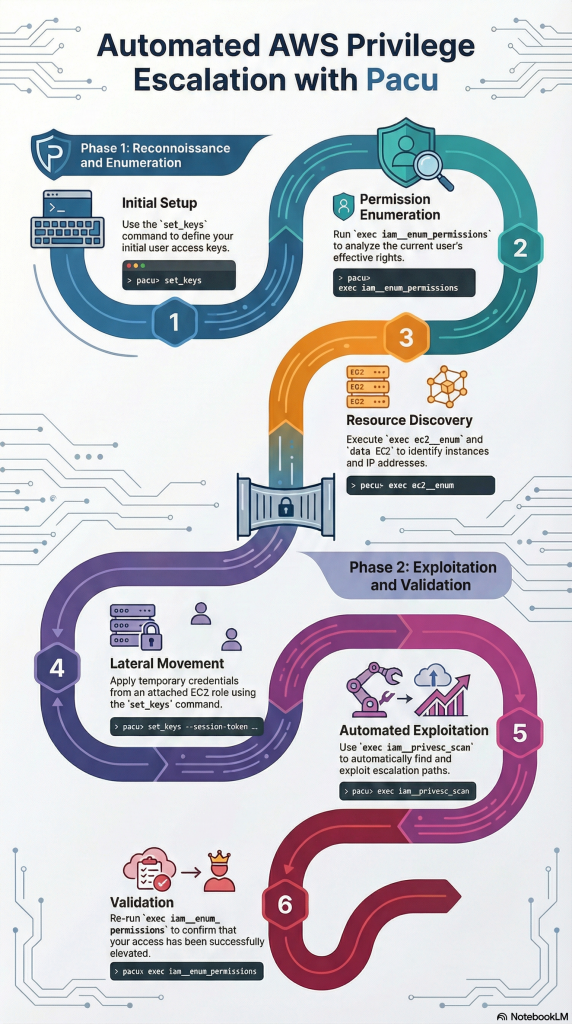

Bulut altyapılarının karmaşıklığı arttıkça, bu ortamlardaki güvenlik açıklarını manuel olarak tespit etmek neredeyse imkansız hale geliyor. Özellikle AWS ekosisteminde, yanlış yapılandırılmış IAM (Identity and Access Management) politikaları, saldırganlar için altın değerinde fırsatlar sunar. Bu yazımızda, açık kaynaklı bir AWS sömürü çerçevesi olan Pacu kullanarak, bir AWS ortamında sızma testleri sırasında nasıl yetki yükseltme (privilege escalation) süreçlerinin otomatikleştirilebileceğini adım adım inceleyeceğiz.

1. Kimlik Bilgilerinin Tanımlanması

Her Red Teaming operasyonunda olduğu gibi, süreç elde edilen bir erişim anahtarıyla (Access Key) başlar. Pacu terminalini açtığınızda, elinizdeki başlangıç kimlik bilgilerini sisteme tanıtmak için ilk adım olarak set_keys komutu kullanılır. Bu adım, aracın AWS API’leri ile iletişim kurabilmesi için gerekli temel yapılandırmadır.

2. İzinlerin Numaralandırılması

Elinizdeki anahtarın neler yapabileceğini bilmeden körü körüne ilerlemek zaman kaybıdır. Bu nedenle, oturum açmış olan kullanıcının halihazırdaki izinlerini analiz etmek kritik bir öneme sahiptir. Pacu içerisinde exec iam__enum_permissions komutunu çalıştırarak, mevcut kullanıcının hangi API çağrılarını yapmaya yetkili olduğu detaylıca dökülür,. Bu aşama, saldırı yüzeyini anlamak için ilk teknik veriyi sağlar.

3. Keşif ve Veri Toplama

Sistemde sadece kullanıcı yetkileriyle sınırlı kalmamalıyız. Çevredeki kaynakları keşfetmek için exec ec2__enum komutuyla mevcut EC2 örneklerini (instance) ve bunlara bağlı olan genel (public) IP adreslerini listeleyebiliriz. Topladığımız bu EC2 verilerini daha sonra detaylı incelemek için data EC2 komutu kullanılır.

4. Rol Değişimi ve Geçici Kimlik Bilgileri

Keşif aşamasında bir EC2 örneğine bağlı bir IAM Rolü tespit ederseniz, bu büyük bir fırsattır. Bu role ait geçici kimlik bilgilerine ulaştığınızda, Pacu üzerinde tekrar set_keys komutunu kullanarak bu geçici bilgileri tanımlayabilirsiniz. Ardından, bu yeni rolün sahip olduğu izinleri anlamak için tekrar exec iam__enum_permissions komutunu çalıştırmalısınız. Genellikle bu roller, ilk kullanıcıdan daha geniş yetkilere sahip olabilir.

5. Otomatik Yetki Yükseltme Taraması

Pacu’nun en güçlü olduğu nokta burasıdır. Elinizdeki mevcut yetkilerle daha yüksek (Administrator gibi) yetkilere ulaşıp ulaşamayacağınızı otomatik olarak kontrol etmek için exec iam__privesc_scan komutu kullanılır. Bu modül sadece açıkları taramakla kalmaz, aynı zamanda tespit ettiği yetki yükseltme yollarını istismar ederek size daha yüksek haklar kazandırır.

6. Sonuç Doğrulama

İstismar süreci başarılı olduktan sonra, artık gerçekten yetkilerinizin yükselip yükselmediğini teyit etmeniz gerekir. Bunun için son kez exec iam__enum_permissions komutu çalıştırılarak, ulaşılan yeni ve genişletilmiş izin seviyesi raporlanır.